Blog

La cybersécurité post-quantique : l’urgence d’une transition systémique

Alors que l'informatique quantique sort progressivement des laboratoires de recherche pour entrer dans une phase de pré-industrialisation, un défi sécuritaire sans précédent se pose aux États et aux entreprises : le "Q-Day". Ce point de rupture théorique, où la...

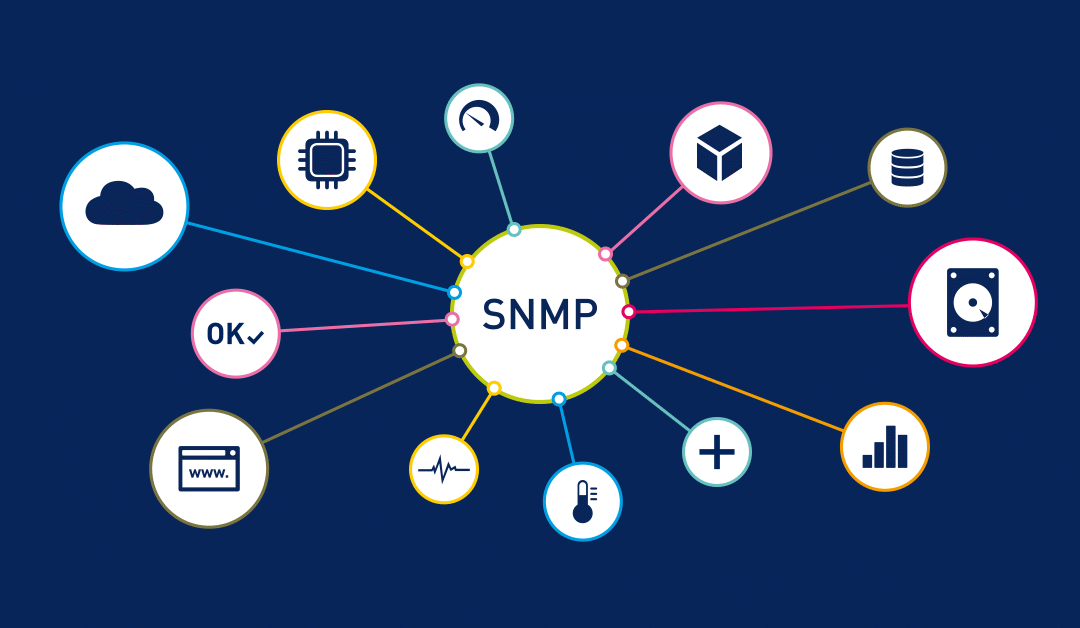

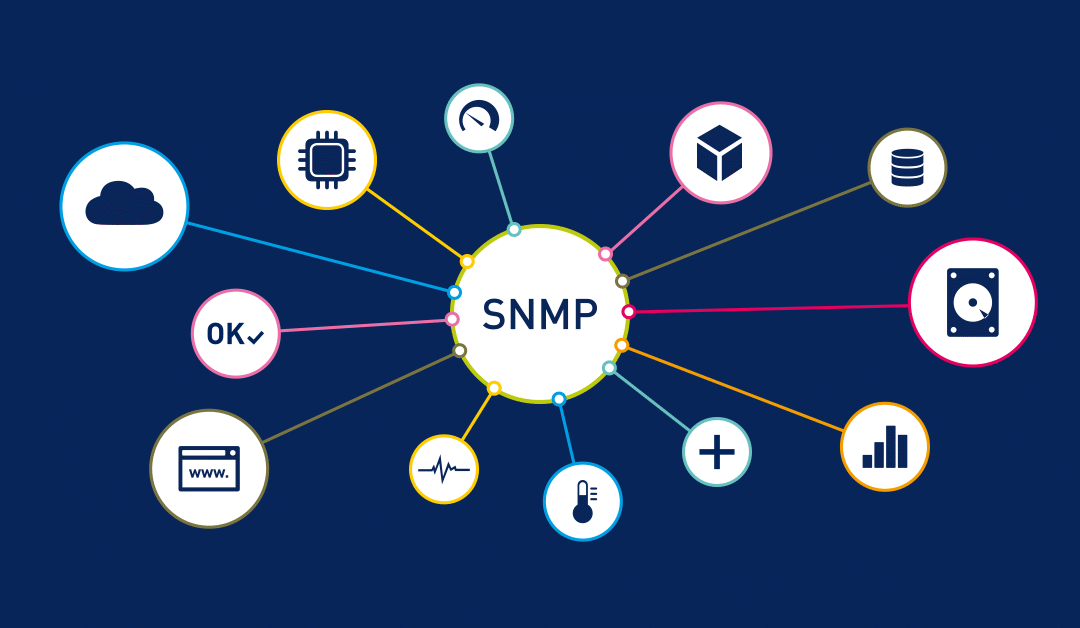

SNMP : un protocole historique toujours présent

SNMP existe depuis plus de 30 ans et reste aujourd’hui largement utilisé pour la supervision des équipements réseau : Routeurs Switches Firewalls UPS Serveurs Équipements IoT et industriels Son objectif est simple : collecter et remonter des informations sur l’état...

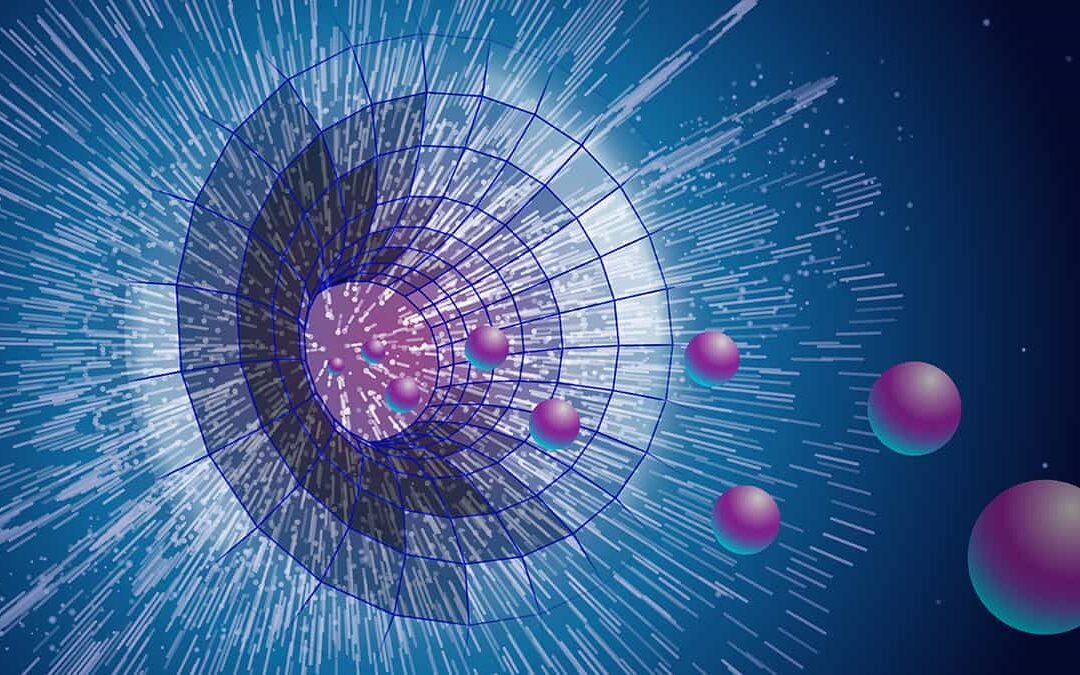

Quantum 2.0 : Pourquoi le processeur Majorana 1 de Microsoft change la donne ?

On ne parle plus de "suprématie quantique" théorique, mais de fiabilité quantique. L'année 2025 a marqué une rupture : nous sommes passés de l'ère des qubits bruyants (NISQ) à celle de l'informatique quantique tolérante aux pannes. Au cœur de cette révolution ? Le...

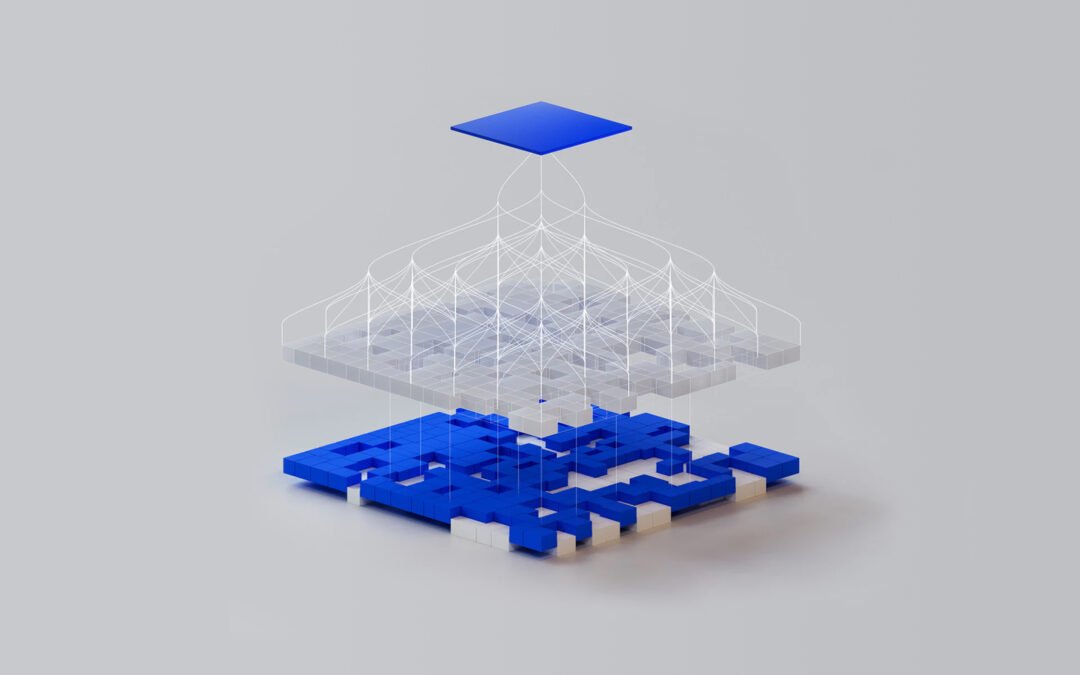

Le Web3 réinventé : au-delà des cryptos, vers de nouveaux modèles de données partagées

Longtemps associé aux cryptomonnaies et à la spéculation financière, le Web3 connaît aujourd’hui une évolution plus structurante. En 2026, il se redéfinit progressivement autour d’enjeux plus larges : la gouvernance des données, l’identité numérique décentralisée et...

Fuite récente de données bancaires en France : un signal d’alerte pour la protection des infrastructures critiques

Un incident récent de fuite de données bancaires concernant des citoyens français remet une nouvelle fois la question de la sécurité des systèmes d’information au cœur des priorités nationales. L’exposition d’informations sensibles liées à des comptes bancaires...

IAM : le socle technique de la sécurité cloud moderne

La transformation des systèmes d’information vers des environnements cloud et hybrides a profondément modifié les modèles de sécurité traditionnels. Le périmètre réseau n’est plus une frontière fiable : applications SaaS, mobilité, télétravail et interconnexions...

La dépendance aux éditeurs logiciels : un risque stratégique souvent sous-estimé

La transformation numérique des entreprises repose de plus en plus sur des solutions logicielles clés en main. Si ces outils accélèrent les projets et simplifient les usages, ils introduisent également un risque majeur rarement anticipé : la dépendance excessive aux...

La fin du « tout cloud » : le retour pragmatique des architectures hybrides

Pendant plusieurs années, le cloud a été présenté comme la solution universelle aux enjeux de flexibilité, de performance et de réduction des coûts. De nombreuses entreprises ont engagé des migrations massives vers des environnements cloud, parfois dans des délais...

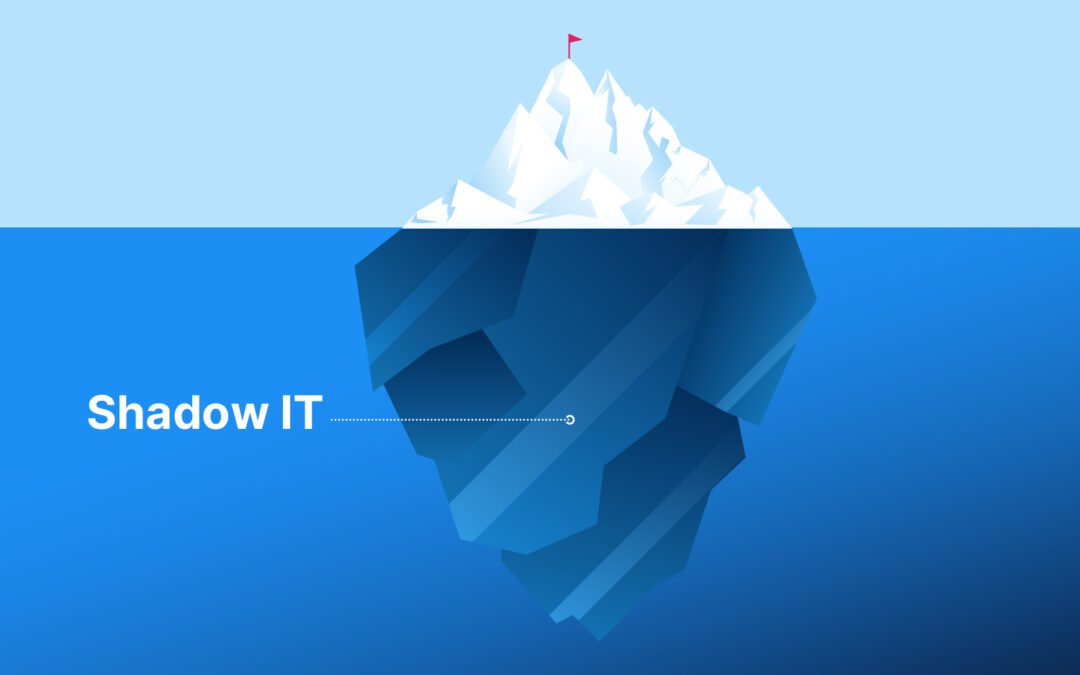

Shadow IT 2.0 : quand les outils SaaS échappent totalement aux DSI

La transformation numérique a profondément modifié les usages au sein des entreprises. Les équipes métiers disposent aujourd’hui d’un accès direct à une multitude d’outils SaaS, simples à déployer et souvent peu coûteux à l’unité. Si cette agilité apparente favorise...

La dette technique invisible : un risque stratégique sous-estimé pour les systèmes d’information

Dans un contexte de transformation numérique accélérée, les entreprises multiplient les projets IT pour répondre aux enjeux métiers. Cependant, derrière cette dynamique se cache un risque souvent ignoré : la dette technique invisible. En 2026, ce phénomène s’impose...

Nos articles récents

La cybersécurité post-quantique : l’urgence d’une transition systémique

Alors que l'informatique quantique sort progressivement des laboratoires de recherche pour entrer dans une phase de pré-industrialisation, un défi sécuritaire sans précédent se pose aux États et aux entreprises : le "Q-Day". Ce point de rupture théorique, où la...

SNMP : un protocole historique toujours présent

SNMP existe depuis plus de 30 ans et reste aujourd’hui largement utilisé pour la supervision des équipements réseau : Routeurs Switches Firewalls UPS Serveurs Équipements IoT et industriels Son objectif est simple : collecter et remonter des informations sur l’état...

Quantum 2.0 : Pourquoi le processeur Majorana 1 de Microsoft change la donne ?

On ne parle plus de "suprématie quantique" théorique, mais de fiabilité quantique. L'année 2025 a marqué une rupture : nous sommes passés de l'ère des qubits bruyants (NISQ) à celle de l'informatique quantique tolérante aux pannes. Au cœur de cette révolution ? Le...