Blog

Arch Linux : La Distribution Linux pour les Utilisateurs Avancés

Introduction : Arch Linux est une distribution GNU/Linux reconnue pour sa simplicité, sa légèreté, et son approche minimaliste. Elle s’adresse principalement aux utilisateurs avancés souhaitant un contrôle total sur leur système d’exploitation. Contrairement à...

Correction de problèmes de corruption Active Directory avec esentutl

Une corruption de la base de données Active Directory peut gravement impacter la disponibilité des services d’authentification et de réplication dans un environnement Windows. Lorsque les outils de diagnostic classiques comme dcdiag ou repadmin révèlent des erreurs...

Atera : l’outil de ticketing (et plus encore) qui simplifie la vie des équipes IT

Quand on parle de gestion IT, il y a un mot qui revient toujours : efficacité. Et pour être efficace, il faut les bons outils. C’est exactement ce que propose Atera, une solution tout-en-un pensée pour les équipes IT, qu’elles soient en interne ou en mode MSP....

Déployer un modèle de Machine Learning en Edge Computing avec TensorFlow Lite et WasmEdge

L’essor de l’Edge Computing transforme la manière dont nous déployons l’intelligence artificielle en permettant l’exécution locale de modèles de Machine Learning, sans recours systématique au cloud. Cette approche présente des avantages déterminants en matière de...

Les soft skills indispensables dans les métiers techniques : au-delà des compétences IT

Soft Skills Concept. Chart with keywords and icons on white background. Dans le monde de la tech, la compétence technique a longtemps été considérée comme la seule véritable clé de réussite. Savoir coder, configurer un système, concevoir une architecture ou analyser...

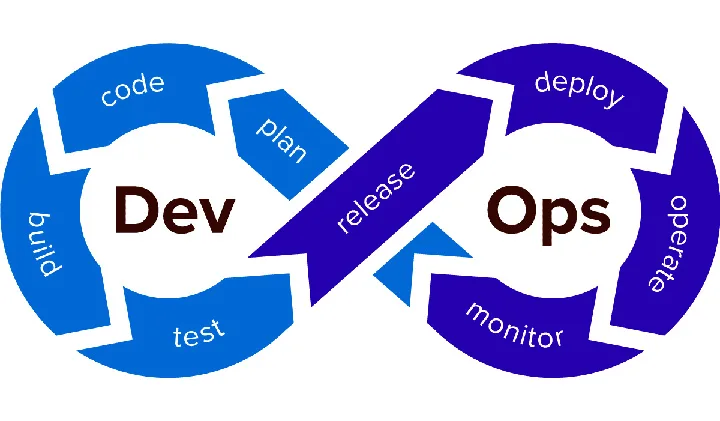

DevOps : Origines, évolution et rôle clé dans l’IT moderne

Qu’est-ce que le DevOps ? Le terme DevOps est la contraction de Development (développement) et Operations (exploitation). Il désigne une approche collaborative visant à rapprocher les équipes de développement logiciel et les équipes opérationnelles...

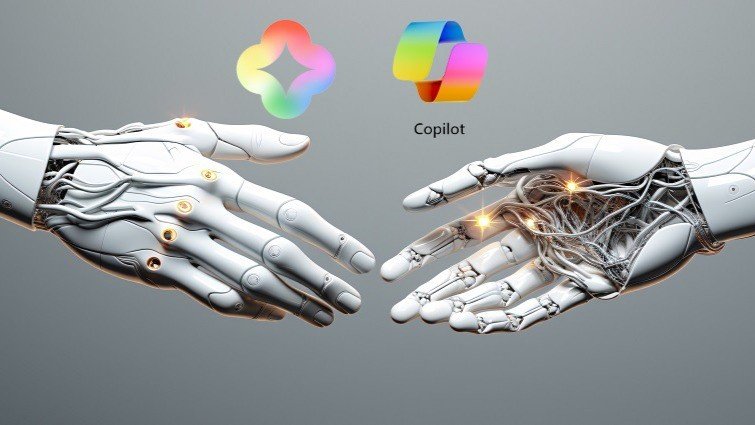

Microsoft Copilot vs Google Duet AI : La révolution de l’intelligence artificielle dans le travail collaboratif

L'arrivée des assistants IA intégrés dans les suites bureautiques marque un tournant décisif dans la transformation numérique des entreprises. Deux géants technologiques se démarquent dans cette course à l'innovation : Microsoft avec Copilot et Google avec Duet AI....

Gestion des Identités et Accès (IAM) avec Microsoft Entra ID et Okta : Comparatif et Bonnes Pratiques

La Gestion des Identités et des Accès (IAM) est un enjeu stratégique pour les entreprises. Les solutions IAM permettent de contrôler qui a accès à quelles ressources, dans quelles conditions, et avec quel niveau de sécurité. Parmi les leaders du...

Renforcer la cybersécurité en entreprise : techniques et bonnes pratiques

Avec l’augmentation des cyberattaques et des fuites de données, les entreprises doivent adopter des stratégies robustes pour protéger leurs systèmes et leurs informations sensibles. Voici un tour d’horizon des techniques essentielles pour renforcer la cybersécurité en...

L’Importance des Outils Informatiques dans la Mesure de Performance des Entreprises

Dans un contexte économique marqué par la digitalisation et la concurrence accrue, les entreprises doivent constamment évaluer et améliorer leur performance pour rester compétitives. Les outils informatiques modernes jouent un rôle central dans cette démarche, en...

Nos articles récents

Fuite de données à la CAF : Analyse d’un « hack » qui n’en était pas vraiment un

Ces derniers jours, la Caisse d’Allocations Familiales (CAF) a de nouveau fait l’actualité à la suite d’une attaque informatique ayant conduit à l’exposition de données d’allocataires. Cet événement, loin d’être isolé, s’inscrit dans un contexte plus large de...

Directive NIS2 : ce qui change concrètement pour les entreprises en 2026

La cybersécurité n’est plus un sujet optionnel.Avec l’entrée en application progressive de la directive européenne NIS2, de nombreuses entreprises découvrent qu’elles sont désormais directement concernées par des obligations légales en matière de sécurité...

Analyse de la cyberattaque massive contre la CAF : Un tournant pour la protection des données en France

Le secteur de la cybersécurité en France fait face à un défi sans précédent en cette fin d'année 2025. Une base de données massive, contenant les informations personnelles de près de 22 millions de foyers allocataires, a été mise en circulation sur les plateformes de...