Blog

Le Japon établit un nouveau record mondial de transmission sur fibre optique

La connectivité est devenue un pilier de l’économie mondiale, et la fibre optique en est la colonne vertébrale. Au Japon, des chercheurs viennent de franchir une nouvelle étape impressionnante : un record mondial de transmission de données sur fibre optique, ouvrant...

Cybersécurité : pourquoi la segmentation réseau est devenue incontournable pour les entreprises

Le paysage numérique évolue à grande vitesse, et avec lui les menaces qui pèsent sur les entreprises. Les cyberattaques ne cessent de croître en nombre et en sophistication, mettant en péril les données sensibles et la continuité d’activité. Dans ce contexte, la...

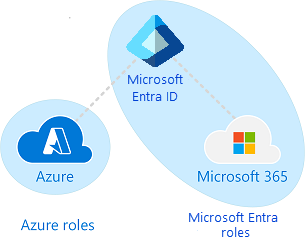

Microsoft Entra, Exchange, MDE et Azure : Comprendre l’Écosystème

L'écosystème Microsoft moderne forme un environnement complet mais complexe, où des services comme Entra, Exchange, MDE et Azure jouent des rôles distincts mais parfaitement complémentaires. Une clarification s'impose pour démystifier ces technologies...

Résilience informatique : comment planifier un PRA/PCA efficace pour les PME

Dans un monde où l’activité d’une entreprise repose fortement sur ses systèmes informatiques, l’interruption d’un service critique peut coûter cher : perte de données, arrêt de production, atteinte à l’image de marque. Pour éviter ces conséquences, deux dispositifs se...

Télémaintenance et accès distant : Les solutions indispensables pour les techniciens nomades

L'essor du support à distance Dans le paysage IT actuel où la réactivité est cruciale, les techniciens nomades ont profondément transformé leurs méthodes d'intervention grâce aux solutions de télémaintenance. Ces outils permettent désormais de résoudre la majorité des...

L’Avenir des Data Centers : Durabilité et hyperconvergence

Alors que la demande en calcul et en stockage explose sous l’effet du cloud, de l’IA et de l’IoT, les data centers se trouvent à un tournant critique. Deux tendances majeures redéfinissent leur évolution : la quête de durabilité environnementale et l’adoption...

Blockchain pour la Gestion Décentralisée des Infrastructures IT

La blockchain, technologie initialement popularisée par les cryptomonnaies comme le Bitcoin, s’impose aujourd’hui comme une solution innovante pour la gestion décentralisée des infrastructures IT. En éliminant les intermédiaires et en renforçant la transparence, cette...

Optimisation SQL Server : Indexing, Requêtes Lentes et Maintenance Proactive

Les bases de données SQL Server jouent un rôle central dans de nombreuses applications métier. Cependant, avec le temps, leurs performances peuvent se dégrader en raison de requêtes mal optimisées, d’une indexation inefficace ou d’un manque de maintenance. Pour les...

La cryptographie post-quantique : sécuriser les réseaux contre la menace quantique

L'avènement des ordinateurs quantiques représente une révolution technologique majeure, mais aussi une menace sans précédent pour la sécurité des réseaux informatiques. Les algorithmes de chiffrement actuels, comme RSA ou ECC, qui protègent nos communications, nos...

Arch Linux : La Distribution Linux pour les Utilisateurs Avancés

Introduction : Arch Linux est une distribution GNU/Linux reconnue pour sa simplicité, sa légèreté, et son approche minimaliste. Elle s’adresse principalement aux utilisateurs avancés souhaitant un contrôle total sur leur système d’exploitation. Contrairement à...

Nos articles récents

Le Web3 réinventé : au-delà des cryptos, vers de nouveaux modèles de données partagées

Longtemps associé aux cryptomonnaies et à la spéculation financière, le Web3 connaît aujourd’hui une évolution plus structurante. En 2026, il se redéfinit progressivement autour d’enjeux plus larges : la gouvernance des données, l’identité numérique décentralisée et...

Fuite récente de données bancaires en France : un signal d’alerte pour la protection des infrastructures critiques

Un incident récent de fuite de données bancaires concernant des citoyens français remet une nouvelle fois la question de la sécurité des systèmes d’information au cœur des priorités nationales. L’exposition d’informations sensibles liées à des comptes bancaires...

IAM : le socle technique de la sécurité cloud moderne

La transformation des systèmes d’information vers des environnements cloud et hybrides a profondément modifié les modèles de sécurité traditionnels. Le périmètre réseau n’est plus une frontière fiable : applications SaaS, mobilité, télétravail et interconnexions...