Blog

Transformation numérique : Comment réussir sa migration vers le cloud

Introduction La migration vers le cloud est un pilier essentiel de la transformation numérique des entreprises. Que ce soit pour améliorer la flexibilité, réduire les coûts ou renforcer la sécurité, le cloud computing offre des avantages majeurs. Cependant, une...

Le Protocole HSRP : Fonctionnement, Utilité et Mise en Œuvre

Introduction Le protocole HSRP (Hot Standby Router Protocol) est un protocole de redondance développé par Cisco pour assurer une haute disponibilité des passerelles par défaut dans un réseau IP. Dans un environnement réseau, la défaillance d’un routeur peut...

OPNsense : La solution pare-feu open source incontournable

OPNsense s’est imposé comme l’une des meilleures alternatives open source aux solutions de pare-feu et de routeurs d’entreprise. Robuste, sécurisé et flexible, OPNsense est utilisé aussi bien par des particuliers soucieux de la sécurité de leur réseau domestique que...

L’impact de l’intelligence artificielle sur la gestion des projets informatiques

Dans un contexte où les projets informatiques deviennent de plus en plus complexes et les exigences des clients toujours plus élevées, l’intelligence artificielle (IA) s’impose comme un levier majeur de transformation pour la gestion de projet. Bien au-delà de...

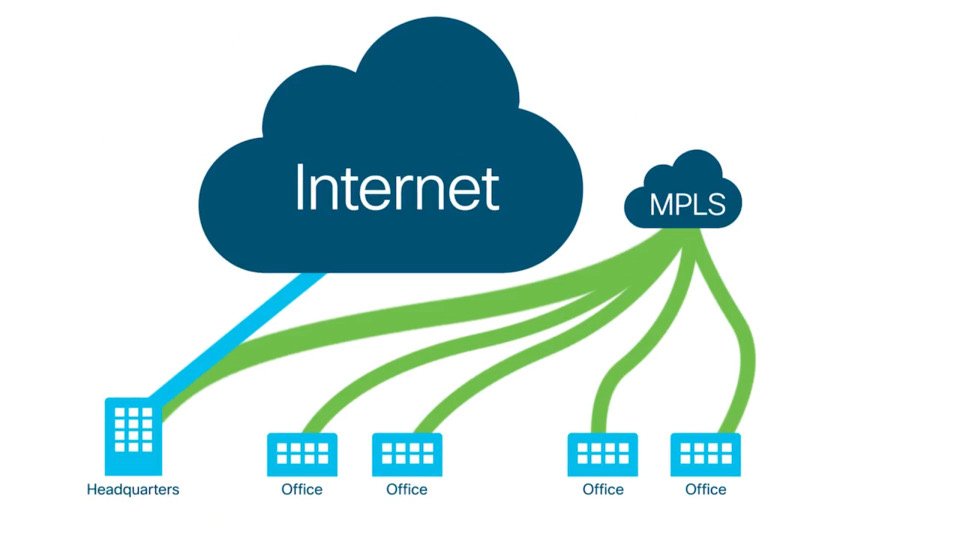

MPLS vs QoS : Comprendre la différence et la complémentarité

Dans le monde des réseaux, les performances, la fiabilité et la gestion fine du trafic sont des priorités essentielles. Deux technologies sont souvent évoquées dans ce contexte : MPLS (Multiprotocol Label Switching) et QoS (Quality of Service). Bien qu'elles soient...

Les Systèmes Autonomes (AS) : l’ossature cachée d’Internet

Quand on parle d'Internet, on pense aux sites web, aux réseaux sociaux, aux vidéos en streaming.Mais peu réalisent qu’au cœur de tout cela, ce sont les Systèmes Autonomes (Autonomous Systems – AS) qui font tourner la machine. Un Système Autonome (AS), c’est un groupe...

TestDisk : L’outil de récupération de partitions gratuit et open source

TestDisk : L'outil de récupération de partitions gratuit et open source Introduction Perdre une partition ou des fichiers importants à cause d'une panne, d'une erreur humaine ou d'un logiciel malveillant peut être catastrophique. Heureusement, il existe...

Proxmox : La solution ultime pour la virtualisation et la gestion de conteneurs

Si tu cherches une plateforme puissante, open-source et flexible pour gérer tes machines virtuelles (VM) et conteneurs, alors Proxmox VE (Virtual Environment) est probablement la meilleure option. Basé sur Debian et intégrant des technologies comme KVM et LXC, Proxmox...

Synology : Des solutions de sauvegarde innovantes pour la protection de vos données

Dans un monde où la protection des données est cruciale, Synology s'impose comme un acteur majeur avec ses technologies de backup fiables et adaptées aux besoins des entreprises de toutes tailles. Que ce soit pour prévenir les pannes matérielles, les cyberattaques ou...

Centreon : Une solution de supervision IT performante et open source

Centreon est une plateforme de supervision informatique open source qui permet aux entreprises de surveiller en temps réel l’état de leur infrastructure IT. Grâce à ses fonctionnalités avancées et son interface intuitive, elle s’est imposée comme une solution...

Nos articles récents

Fuite de données à la CAF : Analyse d’un « hack » qui n’en était pas vraiment un

Ces derniers jours, la Caisse d’Allocations Familiales (CAF) a de nouveau fait l’actualité à la suite d’une attaque informatique ayant conduit à l’exposition de données d’allocataires. Cet événement, loin d’être isolé, s’inscrit dans un contexte plus large de...

Directive NIS2 : ce qui change concrètement pour les entreprises en 2026

La cybersécurité n’est plus un sujet optionnel.Avec l’entrée en application progressive de la directive européenne NIS2, de nombreuses entreprises découvrent qu’elles sont désormais directement concernées par des obligations légales en matière de sécurité...

Analyse de la cyberattaque massive contre la CAF : Un tournant pour la protection des données en France

Le secteur de la cybersécurité en France fait face à un défi sans précédent en cette fin d'année 2025. Une base de données massive, contenant les informations personnelles de près de 22 millions de foyers allocataires, a été mise en circulation sur les plateformes de...