Blog

CyberArk : Une Solution de Gestion des Accès Privilégiés

Introduction Dans un monde où les cybermenaces ne cessent d'évoluer, la protection des données et des accès critiques est une priorité pour les entreprises. CyberArk est une solution de gestion des accès privilégiés qui aide les organisations à protéger leurs...

Signal et la loi du 4 février 2024 : quel avenir pour la messagerie sécurisée en France ?

Le 4 février 2024, une nouvelle loi a été adoptée en France, suscitant de nombreuses interrogations sur son impact sur les messageries chiffrées comme Signal. Dans un contexte où la protection des données et la cybersécurité sont devenues des enjeux majeurs, cette...

La DMZ en cybersécurité : un élément essentiel contre les cybermenaces

Dans un contexte où les cyberattaques sont de plus en plus sophistiquées, la protection des infrastructures informatiques est devenue un enjeu majeur pour les entreprises. Parmi les solutions de sécurité essentielles, la zone démilitarisée (DMZ) joue un rôle crucial...

KeePass : Le Gestionnaire de Mots de Passe Ultime

Dans un monde où la cybersécurité est plus critique que jamais, l'utilisation d'un gestionnaire de mots de passe est essentielle. Parmi les nombreuses solutions disponibles, KeePass se distingue comme l'un des meilleurs choix pour ceux qui recherchent sécurité,...

Docker : Optimisation du déploiement applicatif

Docker est devenu un standard incontournable dans le développement et le déploiement des applications modernes. Grâce à la conteneurisation, il permet une gestion efficace des environnements et facilite l’intégration dans des architectures distribuées. Architecture et...

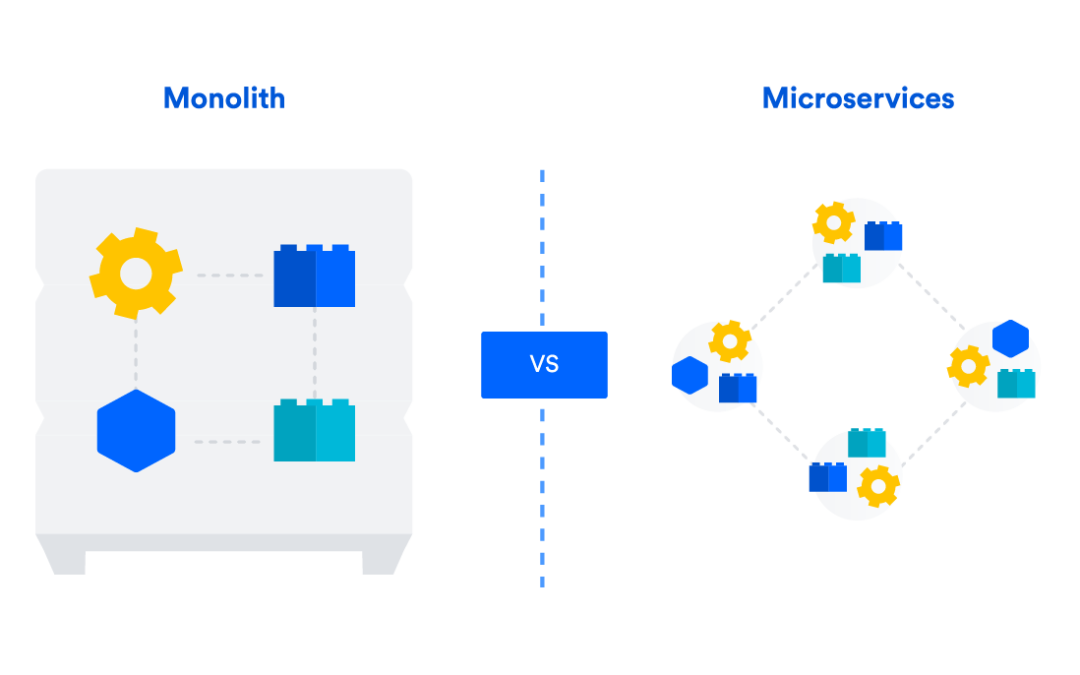

Microservices vs Monolithe : quel choix pour votre architecture logicielle ?

Lorsqu’une entreprise développe une application, l’architecture logicielle joue un rôle clé dans sa performance, son évolutivité et sa maintenance. Deux approches dominent aujourd’hui le paysage du développement : l’architecture monolithique et l’architecture...

Hyper-V : La Solution de Virtualisation de Microsoft

Qu’est-ce qu’Hyper-V ? Hyper-V est une solution de virtualisation développée par Microsoft. Intégrée pour la première fois dans Windows Server 2008, elle est conçue pour permettre aux entreprises de créer et de gérer des environnements virtualisés. Hyper-V est...

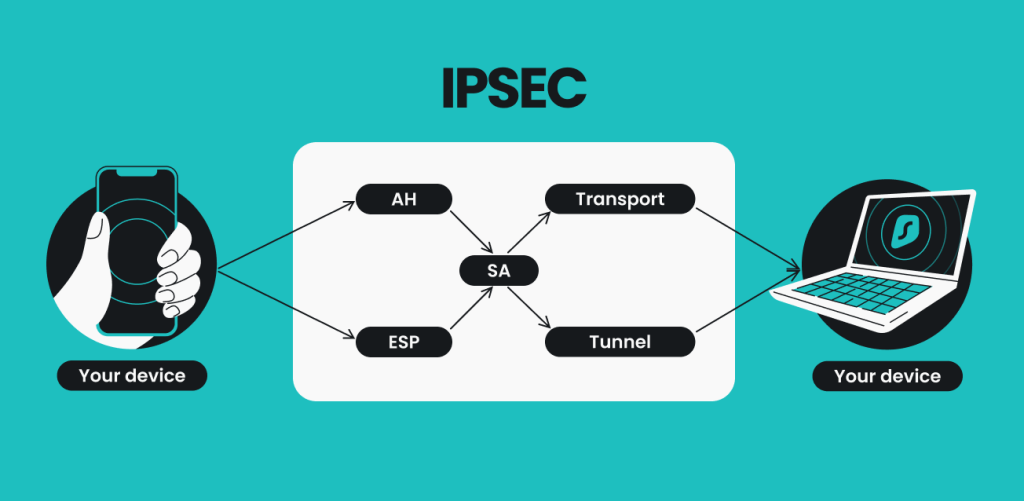

La Technologie des Tunnels VPN IPsec : Une analyse approfondie

Introduction Dans notre monde hyperconnecté, la sécurité des données échangées sur Internet est devenue une priorité absolue. Les réseaux privés virtuels (VPN) se sont imposés comme une solution efficace pour garantir la confidentialité et l'intégrité des...

TeamViewer : Une analyse approfondie après deux cyberattaques majeures

TeamViewer, leader mondial dans le domaine des logiciels d’accès à distance et de collaboration en ligne, connaît une histoire tumultueuse marquée par deux cyberattaques majeures qui ont ébranlé l’entreprise. Le premier incident majeur s’est produit en mai 2016, mais c’est l’attaque dévastatrice du 26 juin 2024 qui a vraiment mis l’entreprise à l’épreuve. Ces cyberattaques n’ont pas seulement affecté les opérations de TeamViewer, mais ont également eu un impact sur ses utilisateurs et sa réputation.

BloodHound: Un outil puissant pour cartographier et sécuriser votre Active Directory

Active Directory (AD) est un élément central de l’infrastructure informatique de nombreuses entreprises. Il sert à gérer les utilisateurs, les ordinateurs et les autres ressources du réseau. Cependant, la complexité d’AD peut le rendre difficile à sécuriser. C’est là qu’intervient BloodHound.

Nos articles récents

La montée en puissance du trafic réseau interne : le nouveau défi des infrastructures IT

Introduction Pendant longtemps, la sécurité et la performance réseau se concentraient principalement sur les flux entrants et sortants vers Internet. Aujourd’hui, la situation a radicalement changé. En 2025, la majorité du trafic réseau est désormais interne : entre...

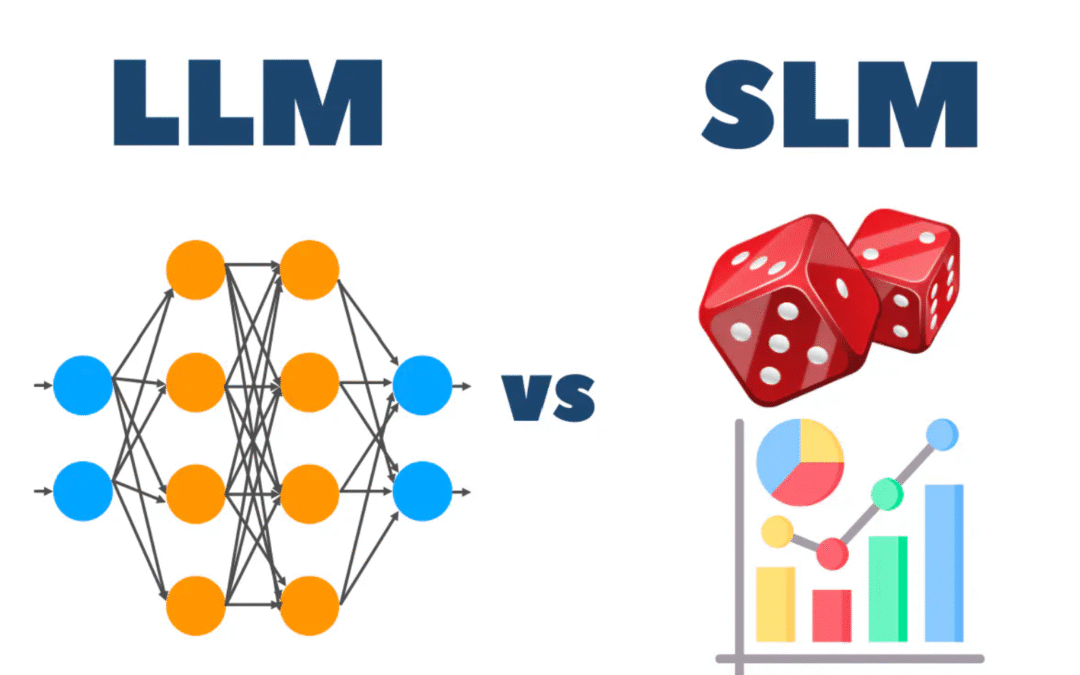

Le Monolithe s’Effondre : Pourquoi la prochaine révolution de l’IA vient des « petits modèles de langage »

Depuis deux ans, le monde est fasciné par la puissance des Grands Modèles de Langage (LLM) comme GPT-4 ou Gemini. Pourtant, un changement discret mais fondamental est en train de se produire : la course au "plus gros" cède la place à la quête du "plus efficace et...

Zero Trust en 2025 : pourquoi ce modèle devient indispensable pour sécuriser les réseaux modernes

Introduction Les cyberattaques ne cessent de s’intensifier, les environnements deviennent hybrides, et les utilisateurs se connectent depuis n’importe où. Résultat : le modèle traditionnel basé sur le “périmètre” — où l’on considère que tout ce qui est dans le réseau...