Introduction

Dans notre monde hyperconnecté, la sécurité des données échangées sur Internet est devenue une priorité absolue. Les réseaux privés virtuels (VPN) se sont imposés comme une solution efficace pour garantir la confidentialité et l’intégrité des communications. Parmi les différents protocoles VPN, IPsec (Internet Protocol Security) se distingue par sa robustesse et sa flexibilité. Cet article explore les principes de base des tunnels VPN IPsec, leur fonctionnement et leurs avantages.

Qu’est-ce qu’un Tunnel VPN IPsec ?

Un tunnel VPN IPsec est une connexion sécurisée qui utilise le protocole IPsec pour chiffrer et authentifier les données envoyées entre deux points sur un réseau. Fonctionnant à la couche réseau du modèle OSI, IPsec est souvent utilisé pour créer des tunnels VPN entre différents réseaux ou pour protéger les communications entre un utilisateur distant et un réseau d’entreprise.

Fonctionnement d’IPsec

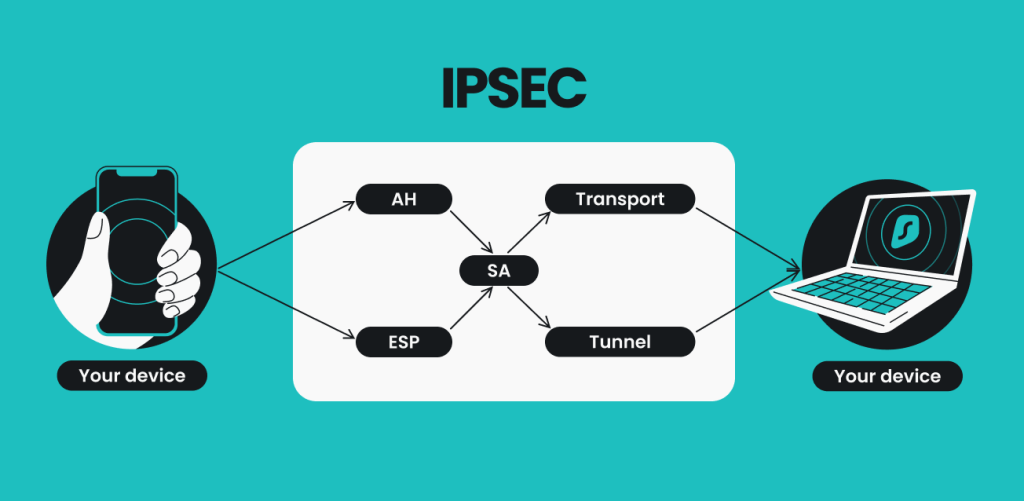

Le fonctionnement d’IPsec repose sur deux modes principaux :

- Mode Transport : Ce mode chiffre uniquement la charge utile (données) des paquets IP. Il est souvent utilisé pour la communication entre deux hôtes.

- Mode Tunnel : Ce mode chiffre l’intégralité du paquet IP, incluant les en-têtes. Il est idéal pour la création de tunnels entre réseaux.

IPsec utilise une combinaison de plusieurs protocoles pour assurer la sécurité des données :

- Authentication Header (AH) : Fournit l’authentification et l’intégrité des données.

- Encapsulating Security Payload (ESP) : Fournit le chiffrement, l’authentification et l’intégrité des données.

- Internet Key Exchange (IKE) : Un protocole de négociation et de gestion des clés, essentiel pour établir une connexion IPsec.

Étapes de l’Établissement d’un Tunnel IPsec

- Négociation des paramètres : Les deux extrémités du tunnel échangent des informations pour définir les protocoles et algorithmes à utiliser.

- Authentification : Chaque partie vérifie l’identité de l’autre pour assurer une connexion fiable.

- Établissement de la connexion : Une fois l’authentification réussie, le tunnel est créé et les données peuvent être transmises en toute sécurité.

Avantages des Tunnels IPsec VPN

- Sécurité Renforcée : IPsec offre un haut niveau de sécurité grâce à ses mécanismes de chiffrement et d’authentification.

- Flexibilité : Compatible avec de nombreux environnements et appareils, IPsec peut être utilisé pour diverses applications, du télétravail à la connexion de sites distants.

- Confidentialité : En chiffrant les données, IPsec assure que seules les parties autorisées peuvent accéder aux informations échangées.

Conclusion

La technologie des tunnels VPN IPsec est un pilier fondamental de la sécurité réseau moderne. En offrant une solution robuste et flexible pour la protection des communications sur Internet, IPsec continue de jouer un rôle essentiel dans la sécurité des données pour les entreprises et les utilisateurs individuels. Sa capacité à s’intégrer dans divers environnements et à s’adapter aux besoins évolutifs en fait un choix privilégié pour les solutions VPN sécurisées.