SNMP existe depuis plus de 30 ans et reste aujourd’hui largement utilisé pour la supervision des équipements réseau :

- Routeurs

- Switches

- Firewalls

- UPS

- Serveurs

- Équipements IoT et industriels

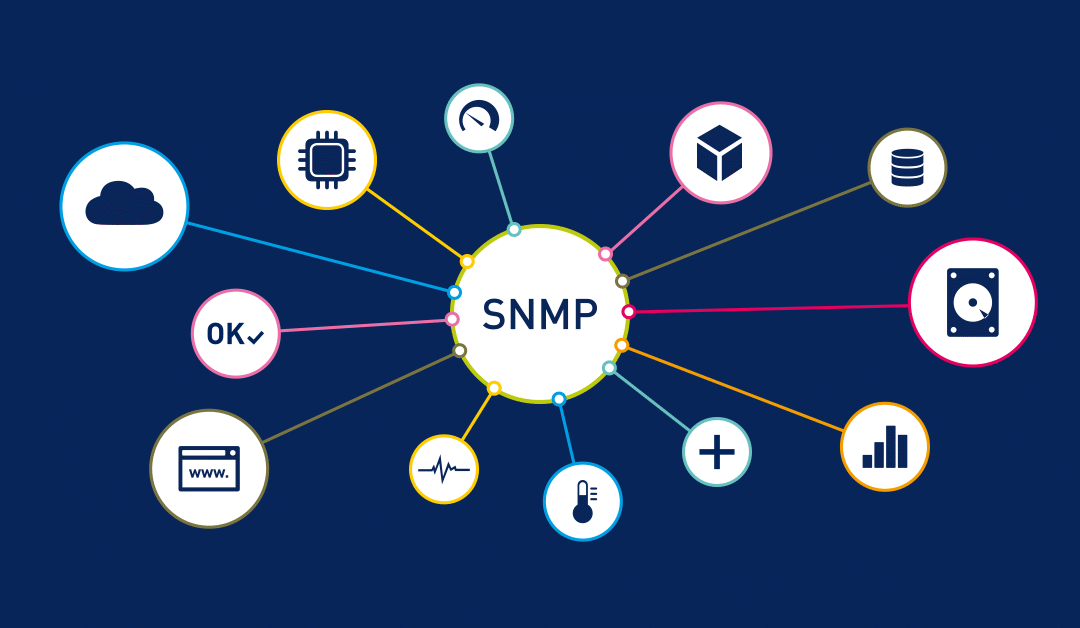

Son objectif est simple : collecter et remonter des informations sur l’état des équipements afin de permettre leur supervision.

Grâce à SNMP, il est possible de surveiller par exemple :

- l’utilisation CPU

- la charge mémoire

- l’état des interfaces réseau

- la température

- les erreurs réseau

- les pannes matérielles

Ces informations alimentent les outils de supervision et permettent aux équipes d’anticiper les incidents.

Un rôle clé dans l’architecture de supervision

Dans une architecture d’observabilité ou de monitoring, SNMP joue souvent un rôle de source de données primaire pour les équipements réseau.

Le schéma est généralement le suivant :

- Les équipements exposent leurs métriques via SNMP

- Un serveur de supervision interroge ces équipements

- Les données sont collectées et analysées

- Des alertes sont générées en cas d’anomalie

Ce mécanisme permet une détection précoce des incidents, ce qui est fondamental pour maintenir la continuité de service.

Les limites de SNMP côté sécurité

Malgré son utilité, SNMP pose aussi des défis en matière de sécurité.

Les versions historiques (SNMPv1 et SNMPv2c) reposent sur des community strings qui fonctionnent comme des mots de passe en clair. Cela peut entraîner plusieurs risques :

- fuite d’informations sur l’infrastructure

- cartographie des équipements par un attaquant

- modification de configurations dans certains cas

C’est pourquoi SNMPv3 est aujourd’hui la version recommandée, car elle apporte :

- authentification

- chiffrement

- contrôle d’accès

Pour les équipes sécurité, SNMP doit donc être gouverné et correctement configuré.

Bonnes pratiques pour intégrer SNMP dans une architecture sécurisée

Quelques principes simples permettent d’utiliser SNMP sans compromettre la sécurité :

- privilégier SNMPv3

- limiter les accès SNMP aux serveurs de supervision

- filtrer les accès via ACL ou firewall

- désactiver SNMP si inutile

- utiliser des communautés robustes si v2c est encore nécessaire

- surveiller les requêtes SNMP anormales

Dans une démarche Zero Trust ou de défense en profondeur, SNMP doit être considéré comme un service sensible.

SNMP face aux nouvelles approches d’observabilité

Avec l’arrivée d’outils modernes (OpenTelemetry, API, streaming telemetry), certains pourraient penser que SNMP va disparaître.

En réalité, il reste indispensable pour le monde réseau, car :

- il est universel

- il est supporté par presque tous les équipements

- il permet une supervision standardisée

La tendance actuelle consiste plutôt à l’intégrer dans des plateformes d’observabilité plus globales.

Conclusion

SNMP n’est peut-être pas le protocole le plus moderne, mais il reste un élément fondamental des architectures de supervision.

La clé aujourd’hui n’est pas de l’abandonner, mais de l’utiliser de manière sécurisée et maîtrisée, en l’intégrant dans une stratégie globale de visibilité et de cybersécurité.

Dans un environnement IT toujours plus complexe, la supervision reste l’un des meilleurs outils de prévention des incidents et des attaques.